2025数证杯决赛个人赛Writeup (计算机+手机)

总体来讲感觉中规中矩,变化不大。取证就是这样,多刷题具备经验+熟练度,判断一些线索的逻辑就很自然。

容器密码

1 | !fR7$pX3&zT9@kL5*wV1#sG7%qD3^yA9(mB2)jN6~hY4+gC8dW2=eK5;fX7?vM3[oL9]tR4}uS1<yJ5>iP8_bH3:zD6"nQ2'pF4lA7|sC1\wE9/rT3=vY6 |

计算机取证

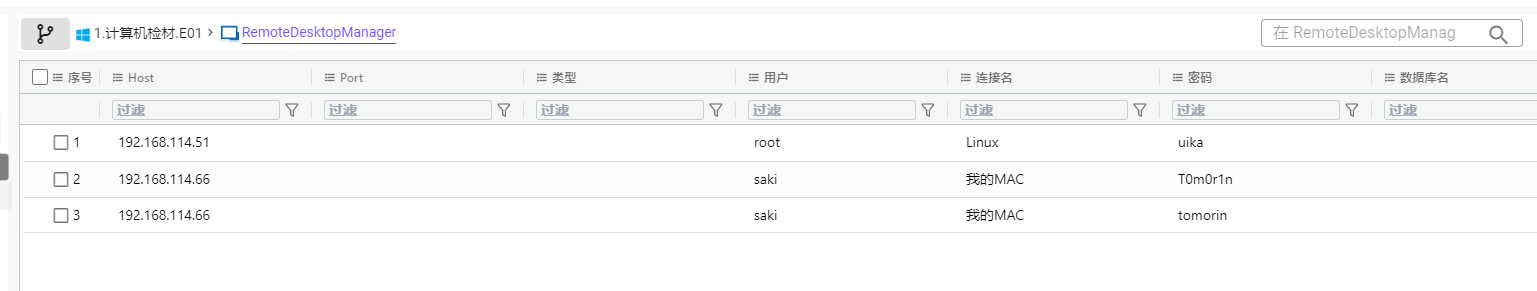

1、请分析计算机检材,⽤⼾曾远程连接过IP为192.168.114.51的主机,其远程登陆密码为多少?(答案格式:按实际值填写)

uika

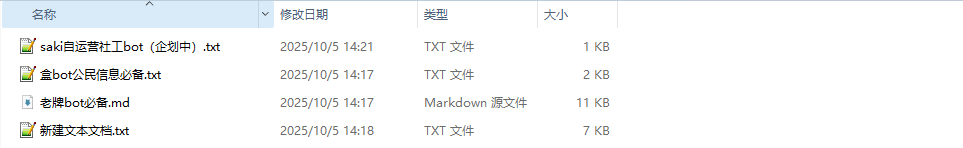

## 2、请分析计算机检材,发现嫌疑⼈有⼀定的密码构造习惯,依据其密码使⽤习惯找出嫌疑⼈购买拷⻉的公⺠信息表格的密码。(答案格式:按实际值填写)

>Doloris@0721

## 2、请分析计算机检材,发现嫌疑⼈有⼀定的密码构造习惯,依据其密码使⽤习惯找出嫌疑⼈购买拷⻉的公⺠信息表格的密码。(答案格式:按实际值填写)

>Doloris@0721

下载里面有个P@99w0rd_B@ndDre@M.txt,记录了很多密码,应该就是题目说的密码使用习惯吧。那这个字典去爆破刚买到的一会处理.xlsx,尝试解密,有密码提示:我的常用密码之一

chrome的常用密码可以看出来密码的格式是Doloris@?d?d?d?d,passwarekit爆破一下即可。

得到密码为Doloris@0721

3、请分析计算机检材,其中有⼀模拟器备份⽂件,请找出⽤⼾常⽤笔记app锁定密码是多少?(答案格式:按实际值填写)

20180818

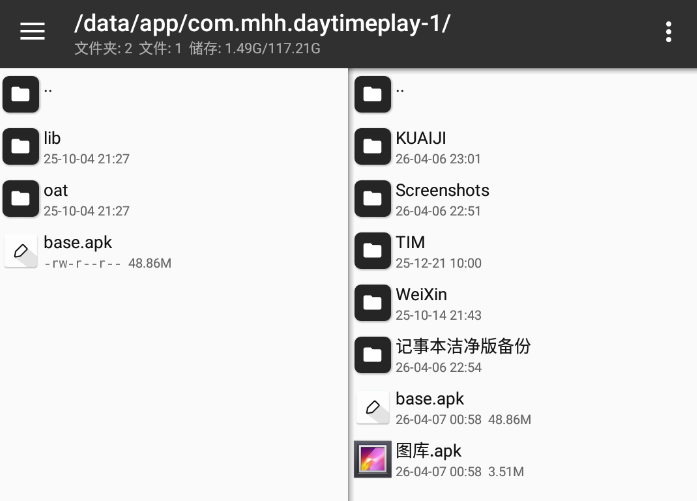

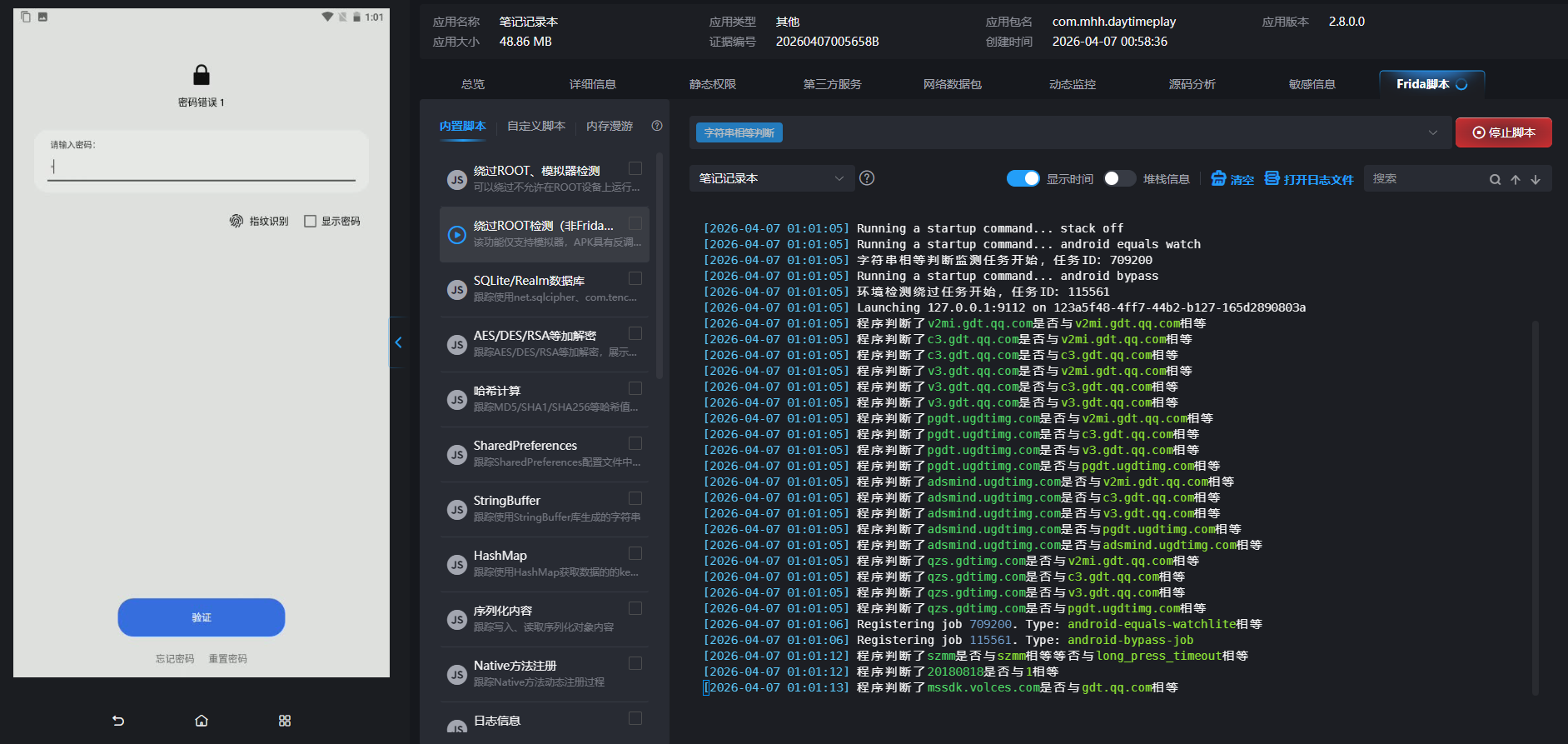

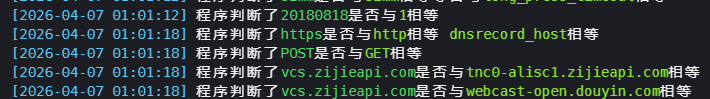

把apk拿出来,用雷电hook

因此密码为20180818

4、接上题,app中记录了保险箱密码,该密码是?(答案格式:按实际值填写)

20250228

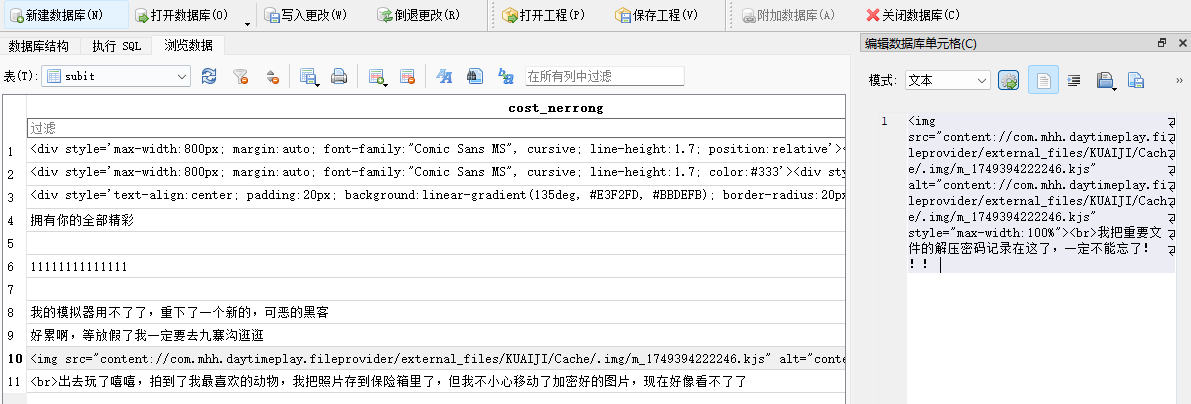

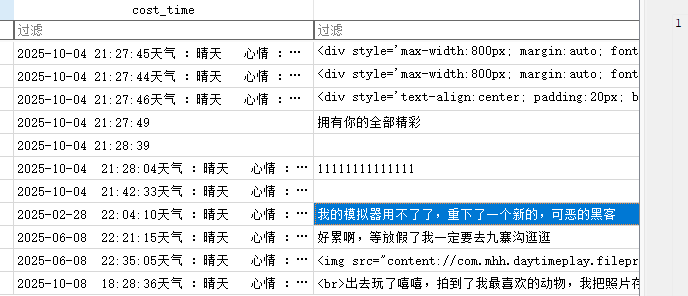

先看手机里面有个记事本洁净版备份,拿出来看数据库,看到:

这里还有一张图片,放在content://com.mhh.daytimeplay.fileprovider/external_files/KUAIJI/Cache/.img/m_1749394222246.kjs,对应的路径/storage/emulated/0/KUAIJI/Cache/.img/m_1759585557051.kjs,找到这个文件,010看是png的文件头,转png之后发现是二维码,整个cache文件夹有两个二维码

粉色的那个补全一下扫描得到:

1 | 解压密码:KFCVme50 |

模拟器被勒索的时间在笔记中记录了,时间是20250228。

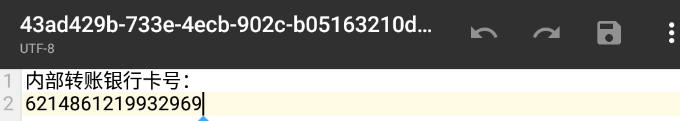

5、请分析模拟器备份,内部转账银⾏卡号是多少?(答案格式:16位数字)

6214861219932969

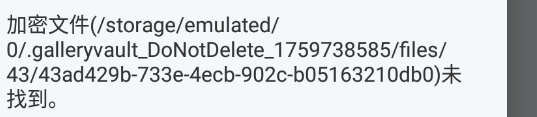

直接用密码打开保险箱软件,发现这个银行卡号对应的这个数据库文件没有了:

直接在文件管理器里爆搜,实际上应该是把这个文件移走了,重新放回去即可

6、分析计算机检材, 嫌疑⼈通过换脸软件⼀共⽣成了⼏张图⽚?(答案格式:仅数字)

5

换脸软件相关的文件在Document下,output文件夹中5张照片

7、接上题,嫌疑⼈使⽤换脸软件过程中,选择次数最多的源图⽚名称?(答案格式:包含后缀,如abc123.jpg)

862281175ea6405abda7f2c9c6934ea7.png

看.job文件夹,complete文件夹下有存放了任务的配置文件,其中source_paths字段储存了源图片的信息,最多的是862281175ea6405abda7f2c9c6934ea7.png,使用了两次。

8、接上题, 嫌疑⼈使⽤换脸软件过程中,⼀共尝试了⼏种换脸模型?(答案格式:仅数字)

3

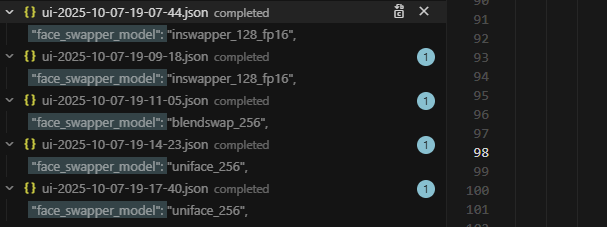

还是上题的json文件中,”face_swapper_model”字段,3种

9、请分析计算机检材,嫌疑⼈有⼀个密码管理软件,记录了备⽤机密码,请找到该密码。(答案格式:按实际值填写)

22E4828017

用户文件夹下的文档中有一个keepass文件,密码在kp.txt里面,16161616,解开拿到备用机密码22E4828017。

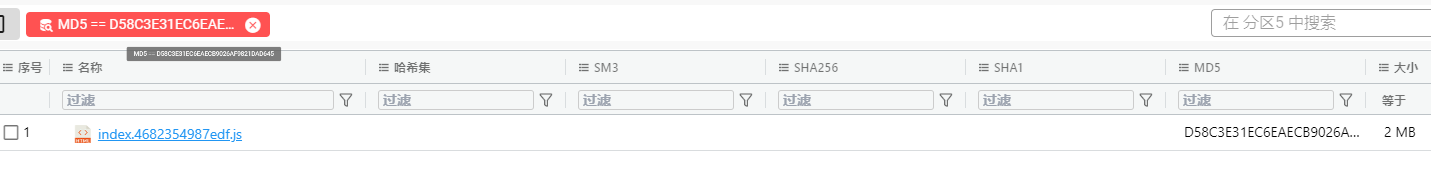

10、请分析计算机检材,找出⽂件MD5哈希值为d58c3e31ec6eaecb9026af9821dad645的⽂件,写出其⽂件名。(答案格式:包含后缀,如abc.exe)

index.4682354987edf.js

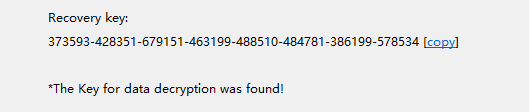

桌面上有一个memdump.mem,结合vhd使用了Bitlocker加密,用EFDD解出恢复密钥:373593-428351-679151-463199-488510-484781-386199-578534

最终的这个hash对应的文件就在Bitlocker加密的容器里面

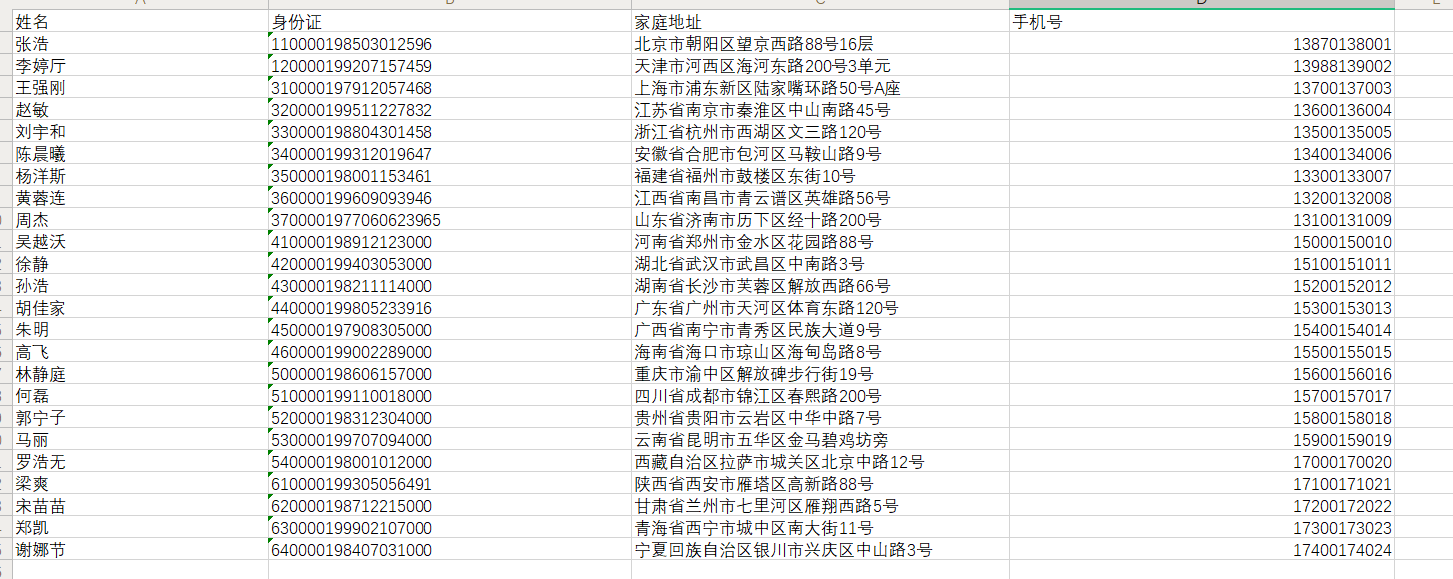

11、请分析计算机检材,找出虚拟硬盘内隐藏的VC容器,并使⽤公⺠信息表格中⾝份证号为明显伪造者的地址解密,回答该容器中包含多少个⽂件(答案格式:仅数字)

4

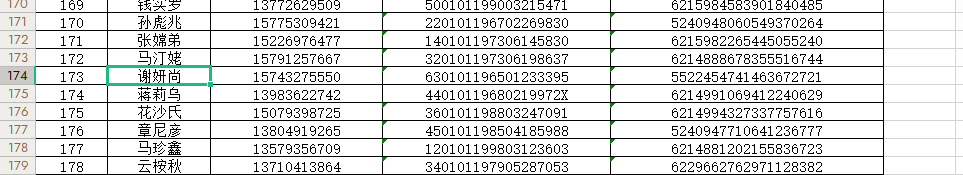

上题拿到的index.4682354987edf.js这个文件,后缀是js,但是文件大小2MB,也看不见明文,考虑是VC容器,根据提示找出不符合校验规则的身份证号的地址作为密码挂载。

3700001977060623965这个有19位,很明显不对,所以密码是山东省济南市历下区经十路200号。

挂载后4个文件。

12、对计算机检材进⾏分析,其中有个NAS存储,对NAS磁盘分析,找出姓名为“谢妍尚”的⼿机号。(答案格式:11位数字)

15743275550

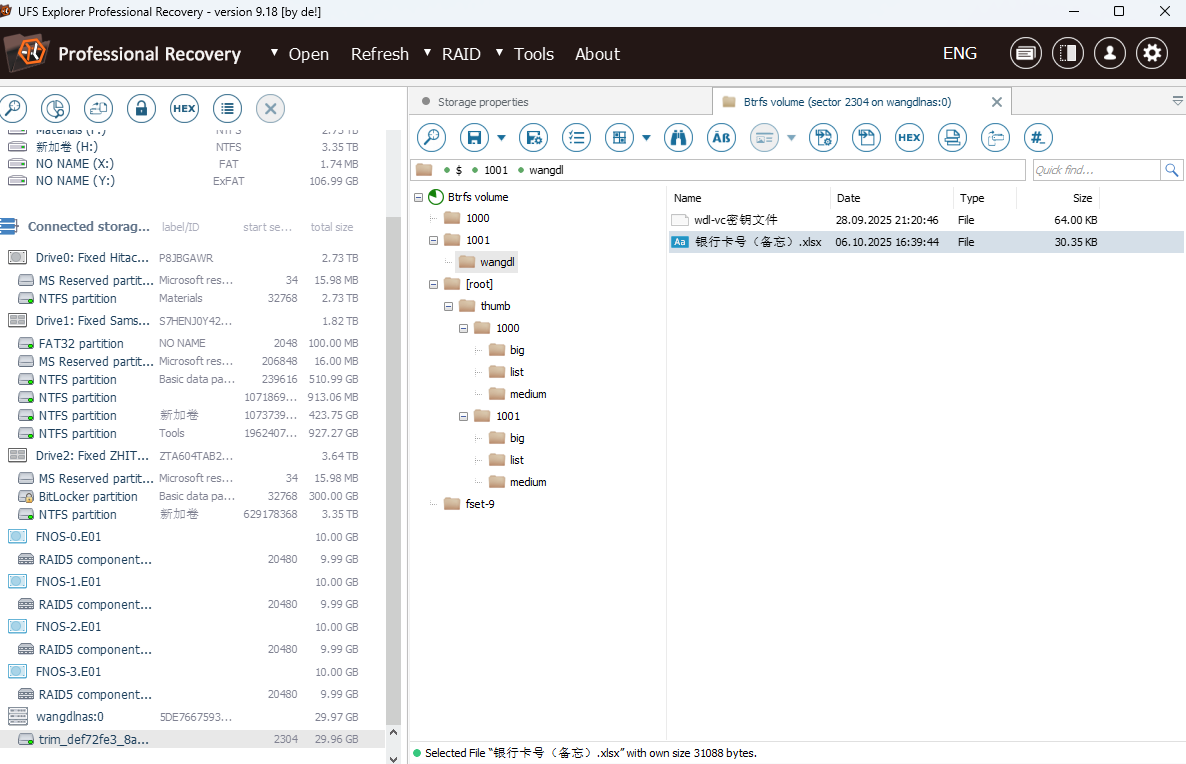

RAID重组,document文件夹中有一个FNOS的文件夹,存了4个e01镜像

简单的,UFS直接找就行

xlsx表格中的sheet3可以找到手机号

移动终端取证

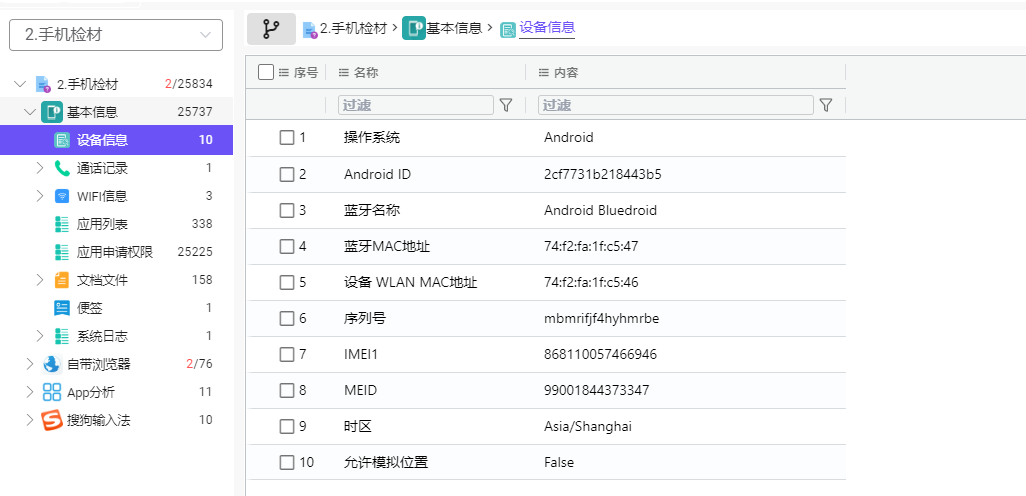

13、分析⼿机检材,检材的MEID号是多少?(答案格式:14位数字)

99001844373347

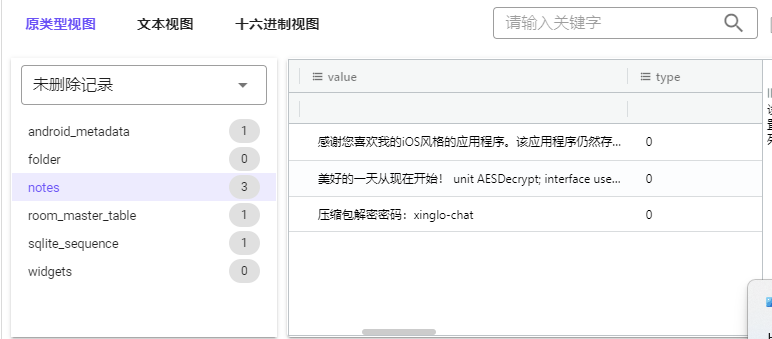

14、⼿机备忘录软件⾥有⼀串压缩包解密密码,请问密码是多少?(答案格式:按照实际填写)

xinglo-chat

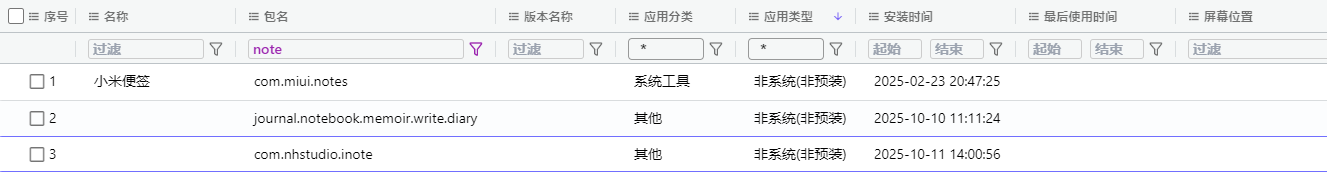

直接搜索包名是note的包,有三个,一个一个翻数据库

在这里找到/data/user/0/com.nhstudio.inote/databases/inotes.db

同时这个笔记里面还有一个加密脚本:

1 | unit AESDecrypt; |

用的AES-CBC, Key = 'XingLuoChat2024!' ,IV = '1234567890abcdef'

同时另外一个笔记软件里面也有信息:/data/user/0/journal.notebook.memoir.write.diary/databases/diaryDB

15、⼿机曾安装过⼀个⼩众聊天软件,分析其APP的包名为?(答案格式:com.tencent.mm)

com.xinglo.chat

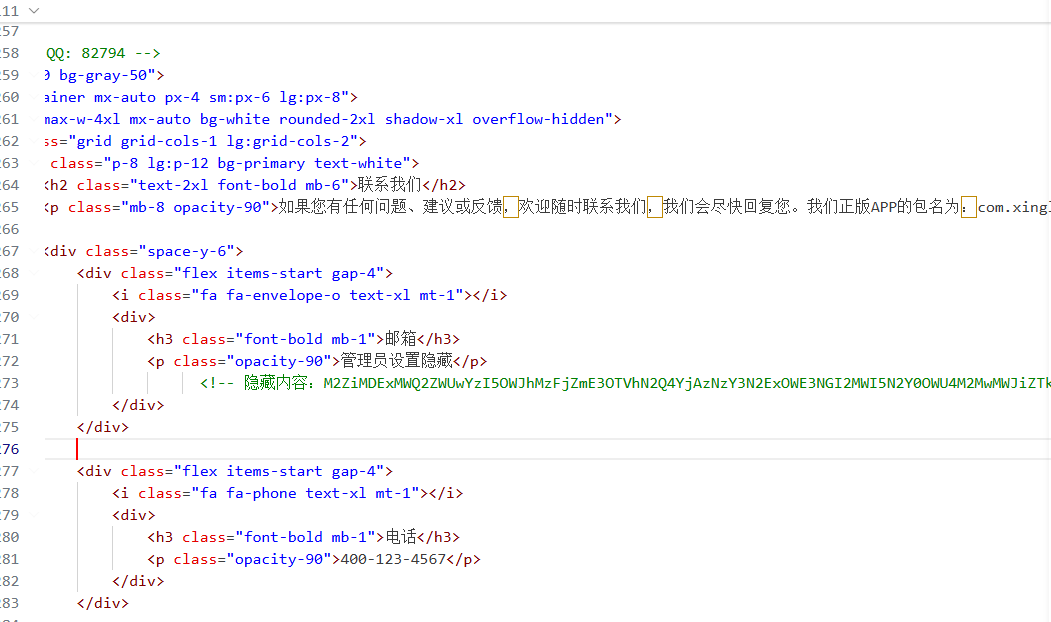

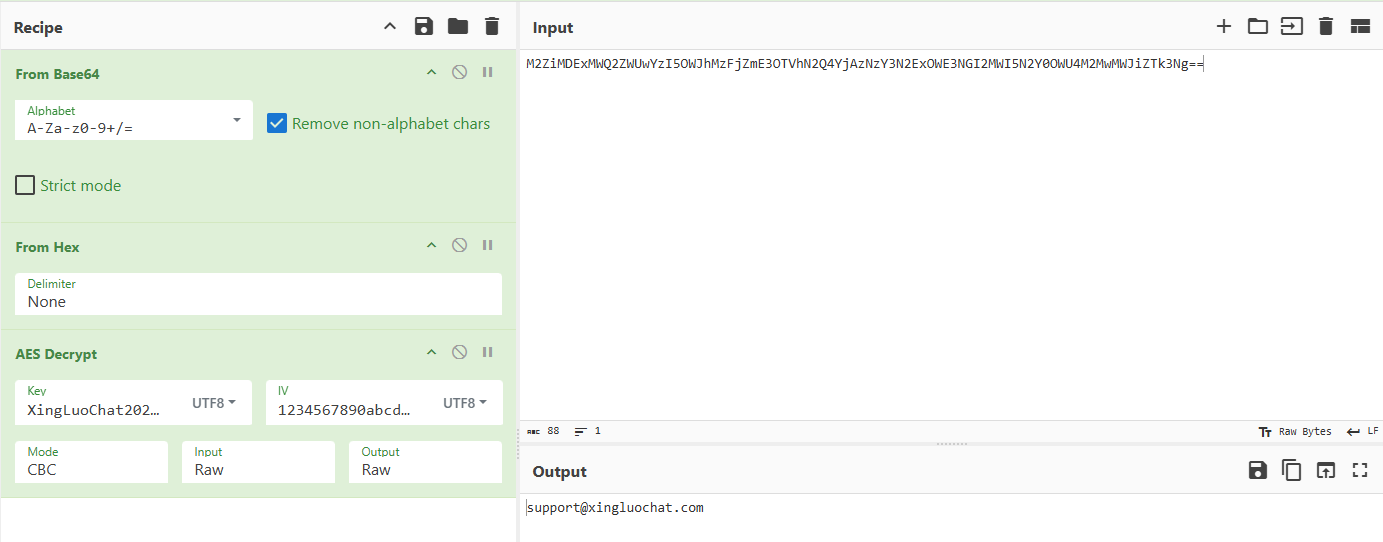

16、⼩众聊天软件官⽹Email地址疑似被加密,请找出解密密钥(Key)为?(答案格式:与线索保持⼀致)

XingLuoChat2024!

聊天软件里面cache文件夹有一个html,/data/user/0/com.xinglo.chat/cache/5f4dcc3b5aa765d61d8327deb882cf99e65b54105e624b54da84e38418d9a53找到隐藏内容

就是第十四题找到的那个密钥,XingLuoChat2024!

17、接上题,请分析⼩众聊天软件官⽹的Email地址为?(答案格式:abc@qq.com)

support@xingluochat.com

接上题,上题解出来了

18、在本案件中,张明向王芳已⽀付的总⾦额为多少元?(答案格式:仅数字)

780000

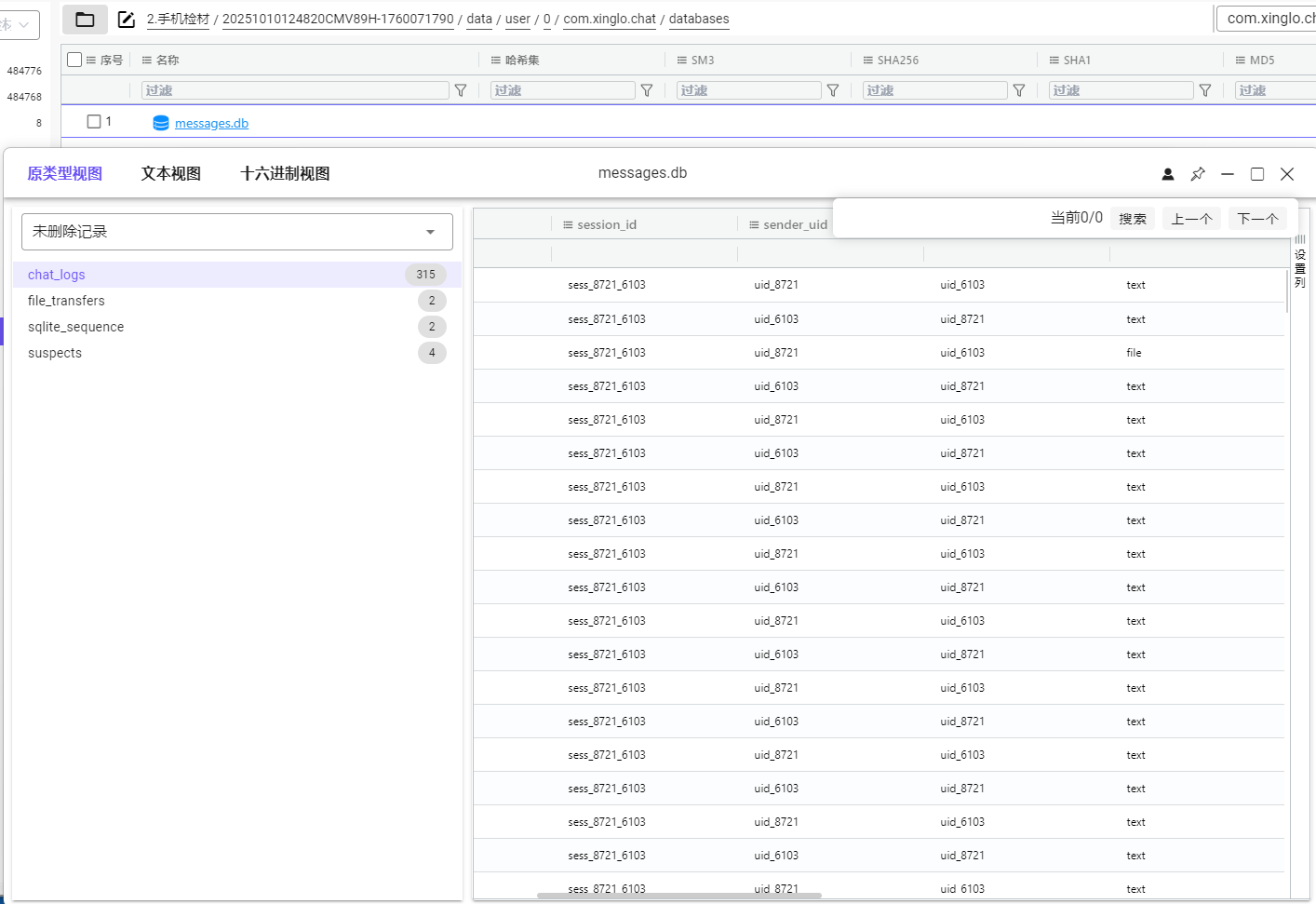

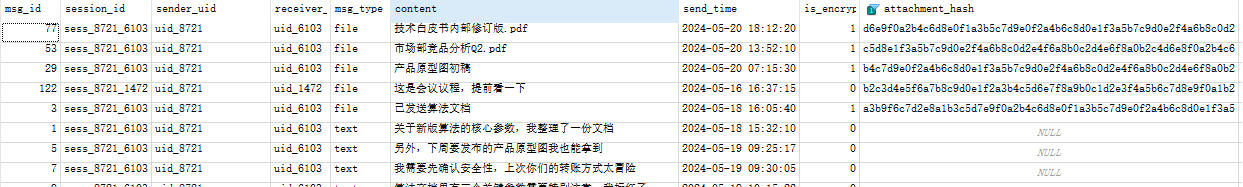

看聊天软件的数据库,先看一下每一个uid对应的是哪个人:

那么就是筛选李伟和王芳,uid分别是uid_8721,uid_6103

1 | select * from chat_logs where sender_uid = 'uid_8721' or sender_uid = 'uid_6103' |

根据聊天记录去判断即可,注意的是最后的一笔25万没有支付,一共是5+8+12+18+13+22=78万

19、李伟在⾮⼯作时间(18:00-次⽇8:00)向王芳发送的加密⽂件数量占其向王芳发送的所有加密⽂件数量的百分⽐为多少?(答案格式:10%,四舍五⼊)

50%

筛选张明发送的信息:

1 | select * from chat_logs where sender_uid = 'uid_8721' |

所有的文件都在这里了,看时间算占比即可。一共发送了4个加密文件,2个在非工作时间。

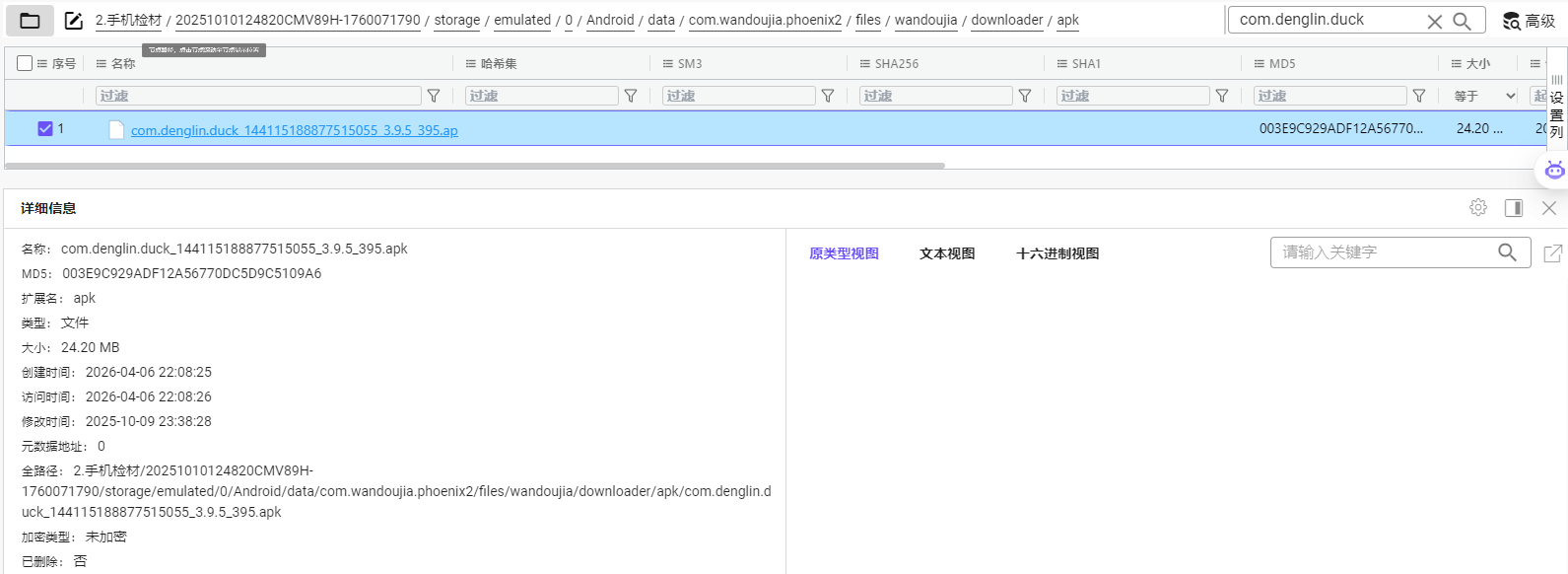

20、分析⼿机检材,检材中的记账app是通过应⽤市场APP安装的,该应⽤市场的包名是?(答案格式:com.xiaomi.gamecenter)

com.wandoujia.phoenix2

记账软件是记账鸭com.denglin.duck,直接爆搜包含com.denglin.duck名字.apk结尾的文件,找到安装包。路径里面找到下载这个软件的路径com.wandoujia.phoenix2,这个是豌豆荚

21、分析⼿机检材,检材中的记账app安装包MD5为?(答案格式:32位字符,字⺟请⼤写)

003E9C929ADF12A56770DC5D9C5109A6

上题的安装包,直接算MD5

22、分析⼿机检材,嫌疑⼈记账APP中的⽀出项⼀共有⼏个分类?(答案格式:仅数字)

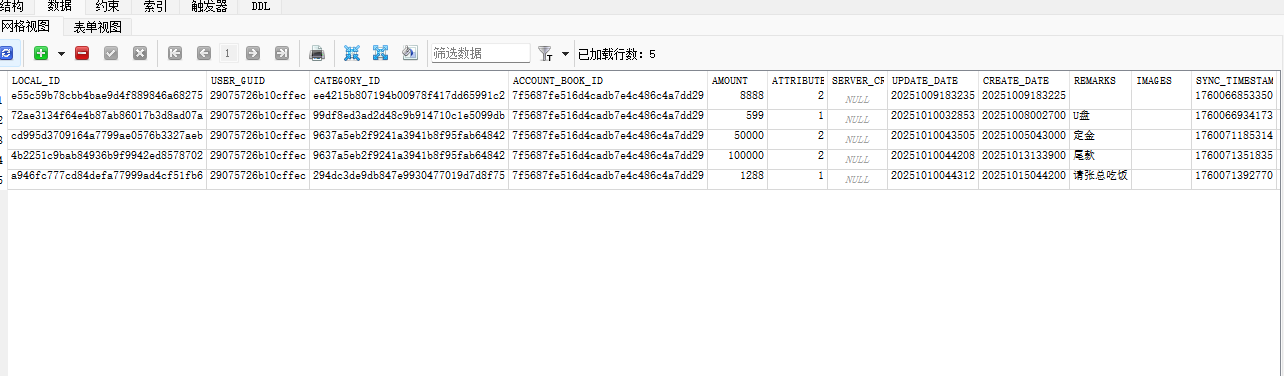

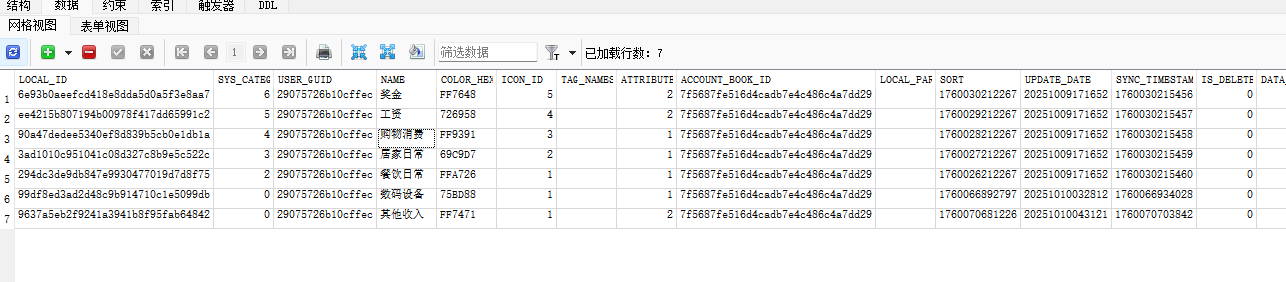

2

这个题目挺迷的,记账app的数据库有很多表都记录的支出项,这里的意思应该是在支出项表中并且嫌疑人有实际账单记录的支出项有几个。

拿到记账软件的数据库/data/user/0/com.denglin.duck/databases/duck.db。

首先BILL表:

CATEGROY表:

根据CATEGROY_ID字段去对比有几个即可。或者写sql列联表,最终应该是2个

23、分析⼿机检材,最终张总给了嫌疑⼈多少钱?(答案格式:100万)

15万

上题BILL表中可以看出,定金+尾款一共15万。

24、分析⼿机检材,检材中的记账app的隐私密码是什么?(答案格式:按实际值填写)

0410

涉及逆向apk找加密逻辑。留个坑